Benutzer-, Rollen- und Rechteverwaltung

Inhaltsverzeichnis

- Inhaltsverzeichnis

- 1. Was ist “PROV”

- 2. Das “Provisioning-Konzept”

- 2.1. Benutzer, Benutzergruppe und Benutzerrolle

- 2.2. Berechtigungen und Verantwortlichkeit

- 2.2.1. Berechtigung auf Anwendung

- 2.2.2. Berechtigung auf Klasse

- 2.2.2.1. Anlage von Produkten/Varianten erlauben

- 2.2.2.2. Anlage von Produkte/Varianten verbieten

- 2.2.2.3. Produkte löschen

- 2.2.2.4. Pflege auf den Tabs “Basisdaten” und “Varianten”

- 2.2.2.5. Pflege auf dem Tab “Klassifikationen”

- 2.2.2.6. Pflege auf dem Tab “Attribute”

- 2.2.2.7. Pflege auf dem Tab “Dokumente”

- 2.2.2.8. Pflege auf dem Tab “Preise”

- 2.2.2.9. Pflege auf dem Tab “Sortimente”

- 2.2.2.10. Pflege auf dem Tab “Beziehungen”

- 2.2.2.11. Pflege auf dem Tab “Kompatibilitäten”

- 2.2.3. Berechtigungen auf Feldebene

- 2.2.4. Verantwortlichkeit auf Attribute

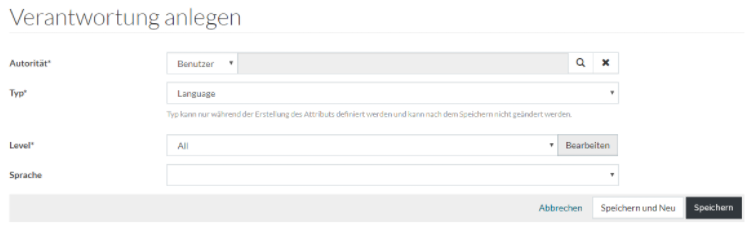

- 2.2.5. Verantwortlichkeit auf Language

- 2.3. Addition der Berechtigungen und Verantwortlichkeiten

- 2.4. Verbindungsschema Benutzer / Benutzergruppen / Benutzerrollen und Berechtigungen / Verantwortlichkeiten

- 3. MasterData Benutzerdaten

- 4. Benutzer jcadmin und Benutzerrolle SysAdmin

1. Was ist “PROV”

Label

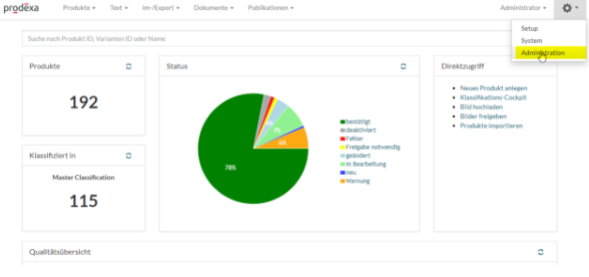

"PROV" ist ein integriertes Modul, welches die Benutzeradministration für andere prodexa Software-Module wie PIM, DAM und CMP ermöglicht.

Das “PROV” Modul ist bei jeder Installation von PIM/DAM/(CMP) enthalten und kann mit dem Zahnrad-Menüpunkt “Administration” aufgerufen werden, sofern der Benutzer die entsprechende Berechtigung besitzt:

2. Das “Provisioning-Konzept”

Im Allgemeinen umfasst der Begriff des “Provisionings” die Verwaltung der Benutzer, deren Rechten und Ressourcen, die Bereitstellung von Verbindungen, Hardware, Software, Diensten, Anwendungen und Speicherplatz. Das Ziel eines effektiven “Provisioning” ist es, den richtigen Personen zur richtigen Zeit die richtigen Ressourcen zur Verfügung zu stellen.

Das “Provisioning” im “PROV-Modul” orientiert sich primär an den Aufgaben der Produktdatenverwaltung. Es ermöglicht neben der Administration von Benutzern und deren Zugriffsrechten auf die einzelnen Module und Modul-Funktionalitäten und die Steuerung, welche Produktinformationen von welchen Benutzern angesehen, bearbeitet, erstellt oder gelöscht werden können.

Es werden folgende Begriffe verwendet:

- Benutzer

- Benutzergruppe

- Benutzerrolle

- Berechtigung (Anwendungen / Klassen)

- Berechtigung auf Feldebene

- Verantwortlichkeit (Attribut / Sprache)

2.1. Benutzer, Benutzergruppe und Benutzerrolle

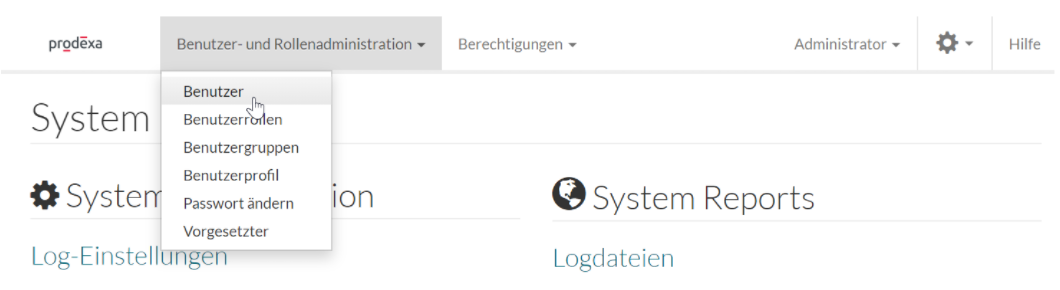

Benutzer, Benutzerrollen und Benutzergruppen werden im Bereich “Benutzer- und Rollenadministration” verwaltet.

Als Benutzer sind dabei die realen Personen definiert, welche die Software nutzen. Die Anzahl an Benutzern ist vertraglich definiert.

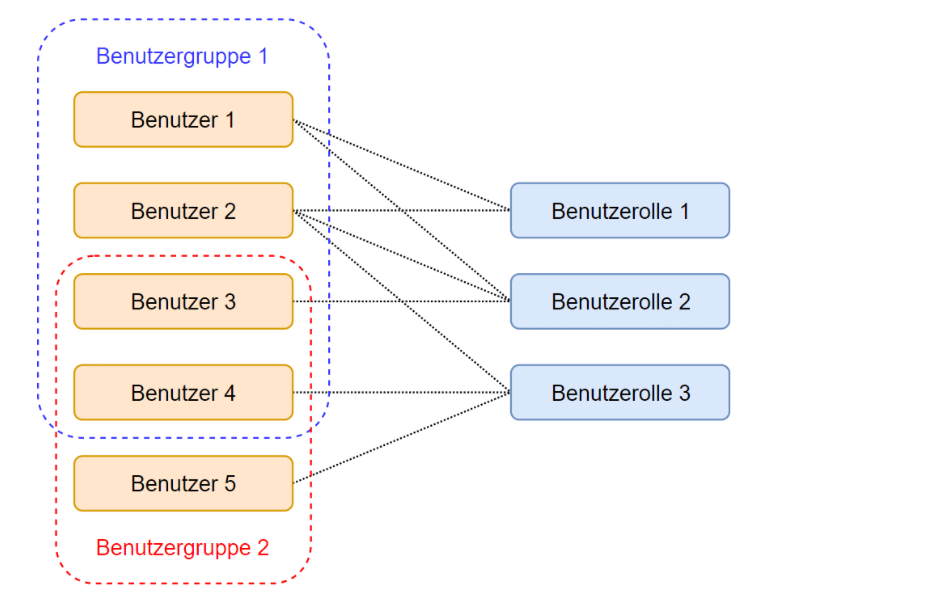

Die einzelnen Benutzer können mehrere Benutzerrollen besitzen und zu mehreren Benutzergruppen zugeordnet werden:

2.2. Berechtigungen und Verantwortlichkeit

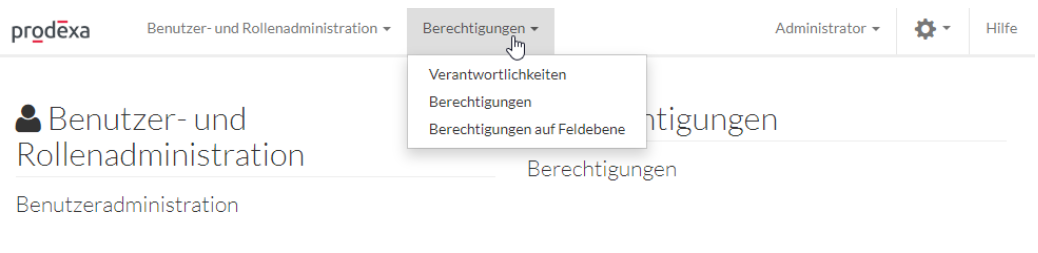

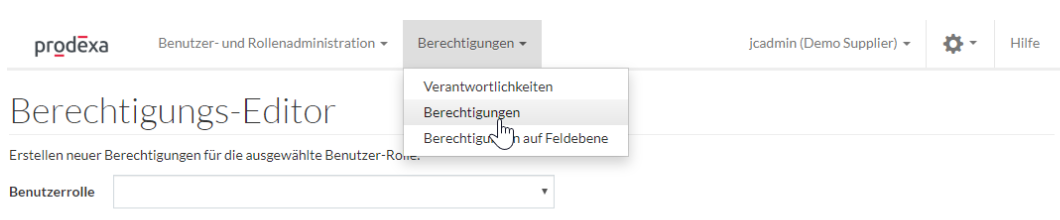

Berechtigungen und Verantwortlichkeiten werden im Bereich “Berechtigungen” verwaltet:

Die Verantwortlichkeit definiert für einen Benutzer, eine Benutzergruppe oder eine Benutzerrolle, welche Attributwerte "Verantwortlichkeit auf Attribute" in welchen Sprachen "Verantwortlichkeit auf Language" angezeigt und bearbeitet werden können.

Mit Berechtigung wird gesteuert, welche Benutzerrolle den Zugriff auf welche Funktionalitäten der einzelnen Module bekommt "Berechtigung auf Anwendung" sowie welche Informationen erstellt, bearbeitet, gelöscht und angesehen werden dürfen "Berechtigung auf Klasse".

Mithilfe von "Berechtigungen auf Feldebene" wird für einen Benutzer, eine Benutzergruppe oder eine Benutzerrolle festgelegt, welche Teilinformationen bei den ausgewählten Informationsklassen bearbeitet werden dürfen oder nur angezeigt oder gänzlich versteckt werden sollen.

2.2.1. Berechtigung auf Anwendung

Berechtigung auf Anwendung steuert, welche Benutzerrolle den Zugriff auf welche Funktionalitäten der einzelnen Module bekommt.

Zur Pflege von Berechtigung auf Anwendungen gelangt man, wenn man im PROV-Modul im Tab “Berechtigungen” auf “Berechtigungen” klickt:

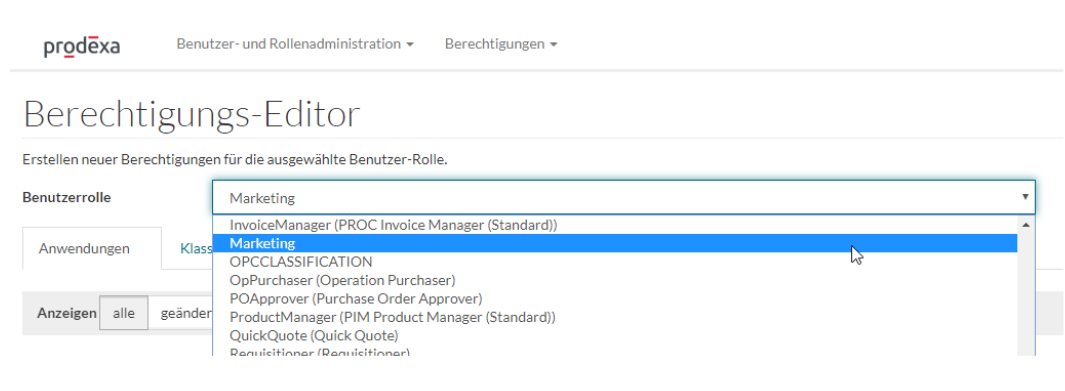

und im zweiten Schritt eine Benutzerrolle auswählt, für welche die Berechtigungen gepflegt werden sollen:

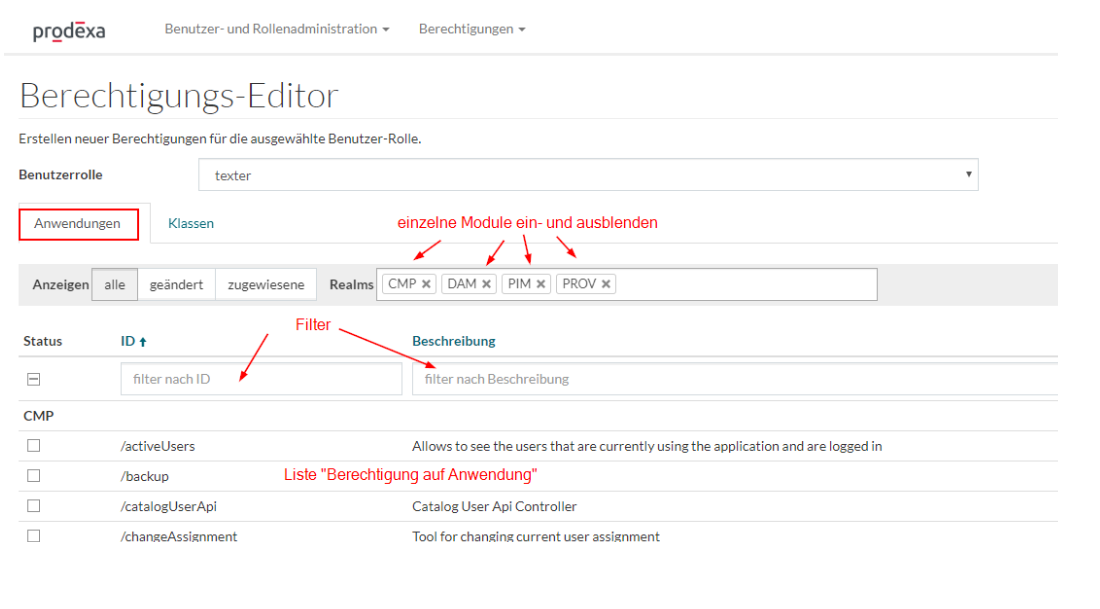

Für die ausgewählte Benutzerrolle öffnet sich auf dem Tab “Anwendungen” für jedes Installierte Modul (z.B. PIM, DAM, CMP, PROV) eine Liste mit allen möglichen Berechtigungen. Diese Liste kann gefiltert werden und/oder die Berechtigungen für einzelne Module können ein- und ausgeblendet werden:

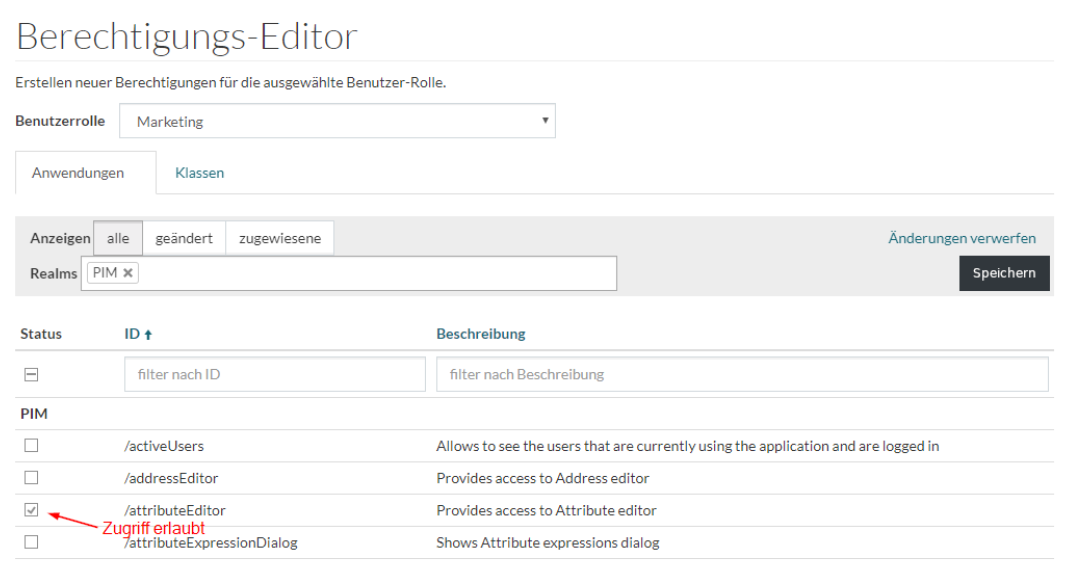

Um den Zugriff auf bestimmte Funktionalitäten einer Rolle erlauben/entziehen, muss man die entsprechende “Berechtigung auf Anwendung” in der Checkbox aus-/abwählen und auf “Speichern”-Button klicken:

Wichtig: Die Änderungen an Berechtigungen auf Anwendung werden beim nächsten Login wirksam.

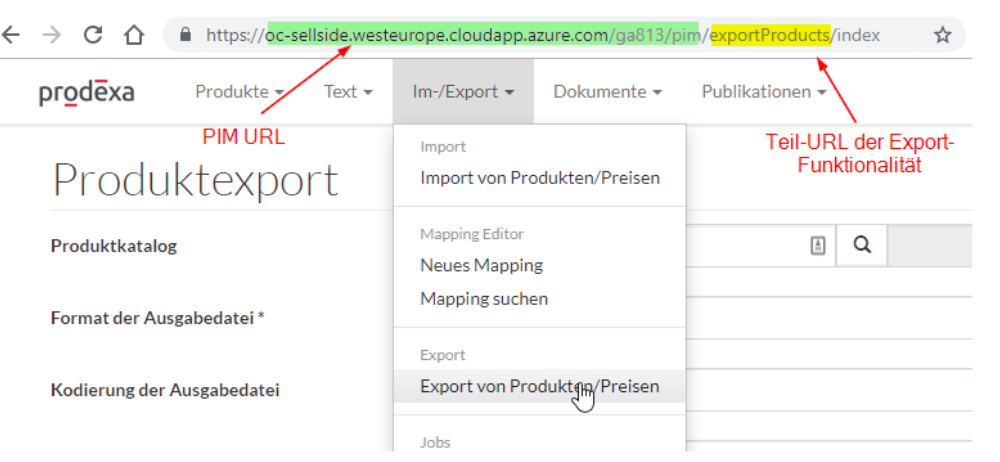

Um die benötigte Funktionalität in der Berechtigungsliste finden zu können, kann man sich an der Beschreibung oder der ID der Berechtigung orientieren. Dabei ist die ID der Berechtigung ein Teil der URL-Adresse (siehe unten), unter der die Funktionalität aufgerufen wird.

Zum Beispiel möchte man einer Rolle verbieten, Produkte aus PIM zu exportieren. Diese Funktionalität wird im Browser unter der URL https://{PIM URL}/exportProducts aufgerufen:

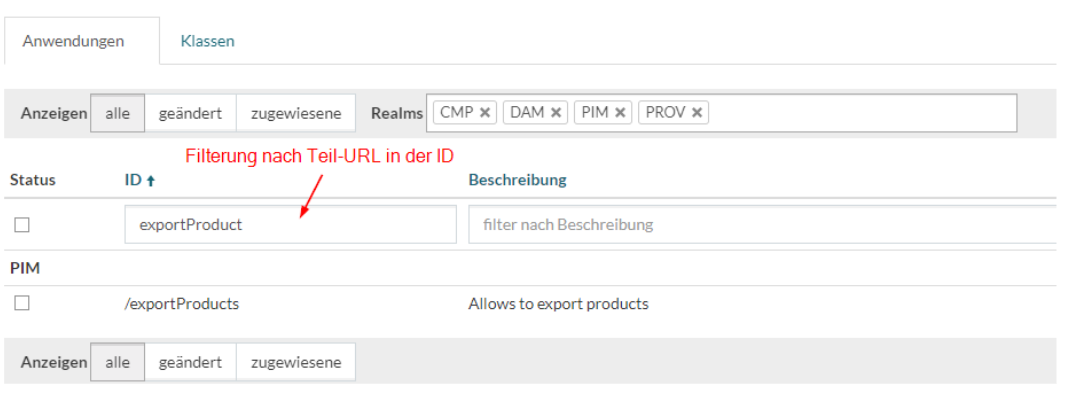

In der Berechtigungsliste kann man dann im “filter nach ID” nach der Teil-URL “exportProduct” filtern und die gefundene Berechtigung entziehen (Checkbox abwählen):

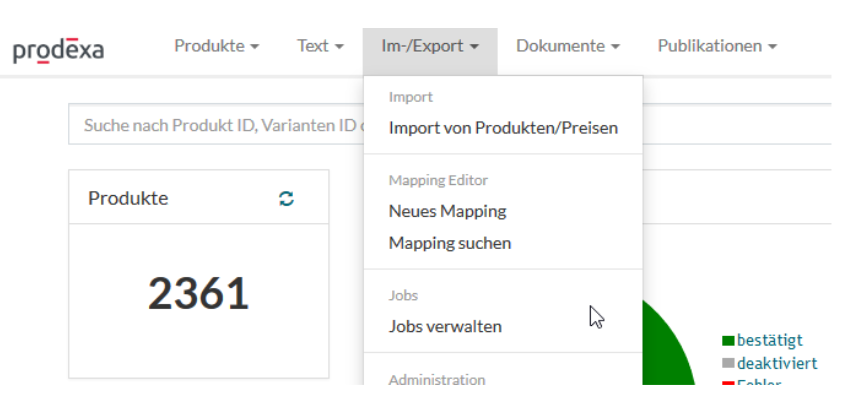

Ergebnis: der Menüpunkt “Export von Produkten/Preisen” wird den Benutzern mit der betroffenen Rolle nicht mehr angezeigt:

Beim Versuch, die Export-Funktionalität direkt über die URL aufzurufen, bekommen die Benutzer eine Fehlermeldung:

2.2.2. Berechtigung auf Klasse

Die Berechtigung auf Klasse (Eine Klasse ist ein grundlegender Begriff in der Java-Programmierung. In einer Klasse sind Methoden und Eigenschaften eines Objektes definiert, z.B. eines Produktes, einer Produktbeziehung, einer Klassifikationsgruppe, einer Produktvariante usw.) steuert für eine Benutzerrolle, welche Informationen erstellt, bearbeitet, gelöscht oder nur angesehen werden dürfen. Da es sich dabei um Informationen mit sehr unterschiedlichen Eigenschaften und gegenseitigen Abhängigkeiten handelt, können nicht alle Operationen (erstellen, bearbeiten, löschen, ansehen) auf jede Art der Information angewendet werden.

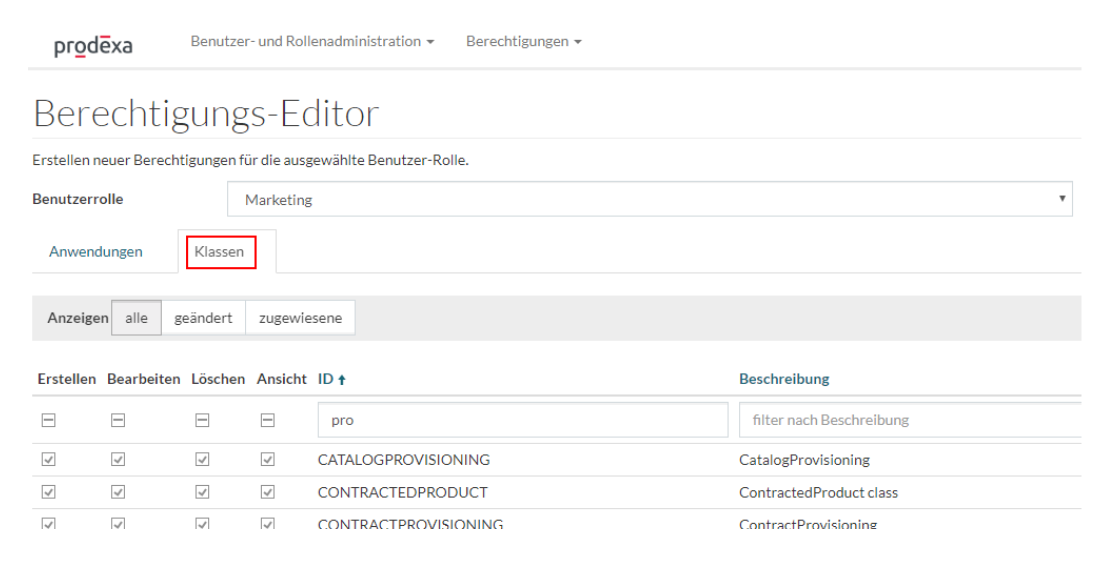

Zur Pflege von Berechtigung auf Klasse gelangt man auf dem gleichen Weg wie zur Pflege von Berechtigungen auf Anwendung (siehe oben) und im Berechtigungs-Editor auf den Tab “Klassen” wechselt:

Im folgenden werden die gängigsten möglichen Use Cases in Bezug auf die Produktpflege im PIM-Produkteditor im Einzelnen beschrieben.

2.2.2.1. Anlage von Produkten/Varianten erlauben

Um einer Benutzerrolle die Anlage von neuen Produkten/Varianten zu erlauben, müssen Berechtigung auf Klasse wie folgt gesetzt werden:

| Erstellen | Bearbeiten | Löschen | Ansicht | ID | Beschreibung |

| X | X | X | PRODUCT | DOMAINCLS_PRODUCT class | |

| X | X | X | VARIANT | Variant class |

Beim Erlauben der Anlage von Produkten/Varianten (erstellen) kann die Bearbeitung von Basisdaten und Varianten (bearbeiten) nicht gleichzeitig verboten werden.

Wer neue Produkte anlegen kann (“Erstellen” bei PRODUCT ist erlaubt), kann somit auch bei vorhandenen Produkten, Basisdaten und Varianten verändern.

Die Benutzer mit einer solchen Rollenkonfiguration verfügen über:

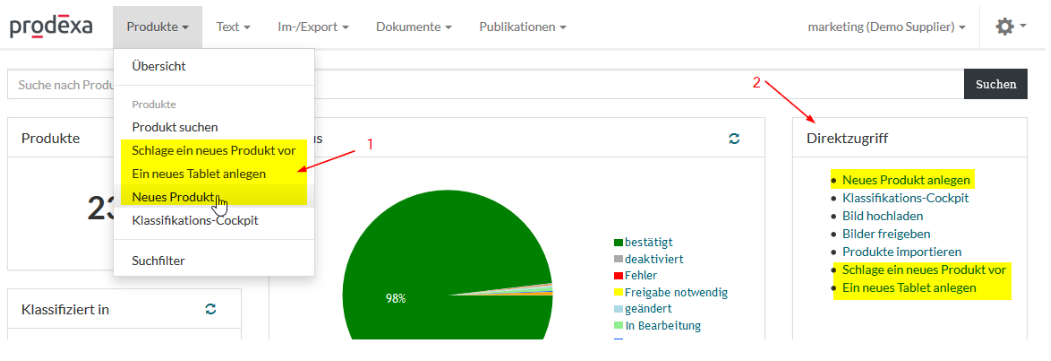

- “Links” in der Menüleiste zur Anlage von neuen Produkten (sowohl über den Standard-Weg, als auch über die angepassten CreateNewProducts-Formulare”)

2. oben erwähnte “Links” im Bereich des Direktzugriffs:

3. oder haben die Möglichkeit direkt aus dem Suchergebnis zum Bearbeiten von Basisdaten und Varianten zu springen:

4. können Basisdaten erstellen und editieren (Tab “Basisdaten” im Produkteditor)

5. können neue Varianten erstellen und editieren (Tab “Varianten” im Produkteditor)

2.2.2.2. Anlage von Produkte/Varianten verbieten

Um einer Benutzerrolle die Anlage von neuen Produkten/Varianten zu verbieten, müssen Berechtigung auf Klasse wie folgt gesetzt werden

| Erstellen | Bearbeiten | Löschen | Ansicht | ID | Beschreibung |

| X | PRODUCT | DOMAINCLS_PRODUCT class | |||

| X | VARIANT | Variant class |

Der Verbot muss sich dabei auf beide Klassen beziehen, ein Benutzer kann also nicht gleichzeitig:

- nur Produkte, aber keine Varianten anlegen

- nur Varianten, aber keine Produkte anlegen

Den Benutzern mit einer solchen Rollenkonfiguration werden

- keine “Links” zur Anlage von Produkten in der Menüleiste und im “Direktzugriff” angezeigt:

2. keine “Links” zum Produkteditor auf den “Basisdaten” und “Varianten-Tab” im Suchergebnis angezeigt:

3. die Tabs “Basisdaten” und “Varianten” im Produkteditor werden ausgeblendet:

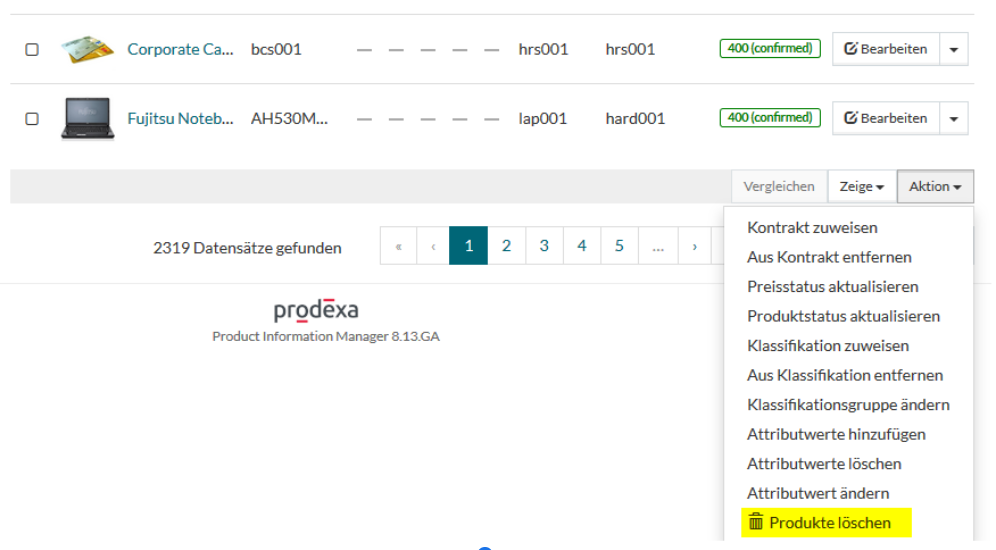

2.2.2.3. Produkte löschen

Um einer Benutzerrolle das Löschen von Produkten/Varianten zu erlauben, müssen Berechtigung auf Klassen “PRODUCT” und “VARIANT” für Löschen aktiviert werden.

Dabei soll diese Konfiguration mit oben beschriebenen “Use Cases” der Neuanlage von Produkten/Varianten kombiniert werden. Daraus ergeben sich folgende zwei Konfigurationen.

Konfiguration 1: Die Benutzerrolle darf neue Produkte/Varianten anlegen, Basisdaten/Varianten editieren, Produkte/Varianten löschen

| Erstellen | Bearbeiten | Löschen | Ansicht | ID | Beschreibung |

| X | X | X | X | PRODUCT | DOMAINCLS_PRODUCT class |

| X | X | X | X | VARIANT | Variant class |

Konfiguration 2: Die Benutzerrolle darf keine neuen Produkte/Varianten anlegen, Basisdaten/Varianten nicht editieren und Produkte/Varianten löschen

| Erstellen | Bearbeiten | Löschen | Ansicht | ID | Beschreibung |

| X | X | PRODUCT | DOMAINCLS_PRODUCT class | ||

| X | X | VARIANT | Variant class |

Den Benutzern mit einer solchen Rollenkonfiguration werden zusätzlich zu oben beschriebenen Funktionalitäten die Möglichkeit zum Löschen von Produkten auf folgenden Stellen dargeboten:

- im Suchergebnis

2. im Produkteditor

2.2.2.4. Pflege auf den Tabs “Basisdaten” und “Varianten”

Die Pflege von “Basisdaten” und den “Varianten” ist an die Neuanlage von Produkten/Varianten gekoppelt. Die dafür möglichen Konfigurationen von Berechtigungen auf Klasse sind oben in den Kapiteln “Anlage von Produkten/Varianten erlauben” und "Anlage von Produkten/Varianten verbieten" beschrieben.

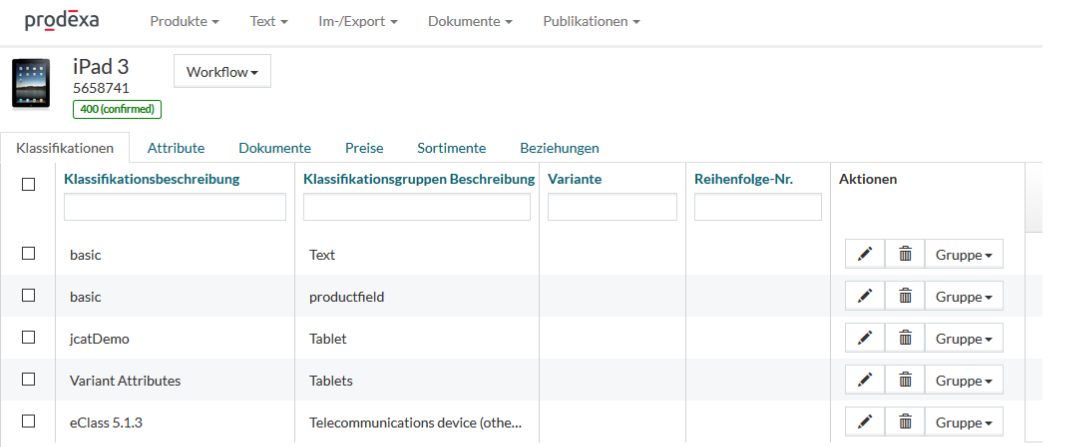

2.2.2.5. Pflege auf dem Tab “Klassifikationen”

Folgende “Use Cases” im Produkteditor können über die Berechtigung auf Klasse “PRODUCT2CLASSIFICATIONGROUP” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab "Klassifikationen" ausblenden (siehe Anmerkung 1) | ||||

| 2 | Tab "Klassifikationen" im Modus Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Klassifikationsgruppenzuweisungen | X | X | ||

| 4 | Bearbeiten von vorhandenen Klassifikationsgruppenzuweisungen | X | X | ||

| 5 | Löschen von vorhandenen Klassifikationsgruppenzuweisungen | X | X |

Die Use Cases 3-5 können miteinander beliebig kombiniert werden.

Anmerkung:

- Die Konfiguration #1 blendet zwar den Klassifikationen-Tab im Produkteditor aus, die Klassifikationsinformationen sind jedoch auf der Detailseite und in den Suchfacetten weiterhin sichtbar.

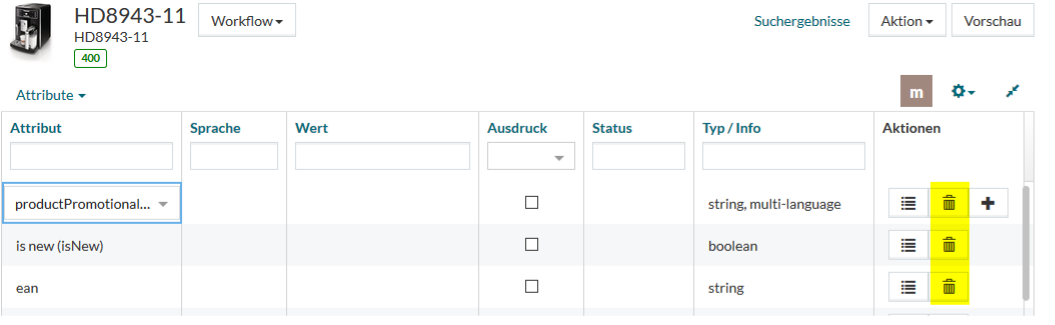

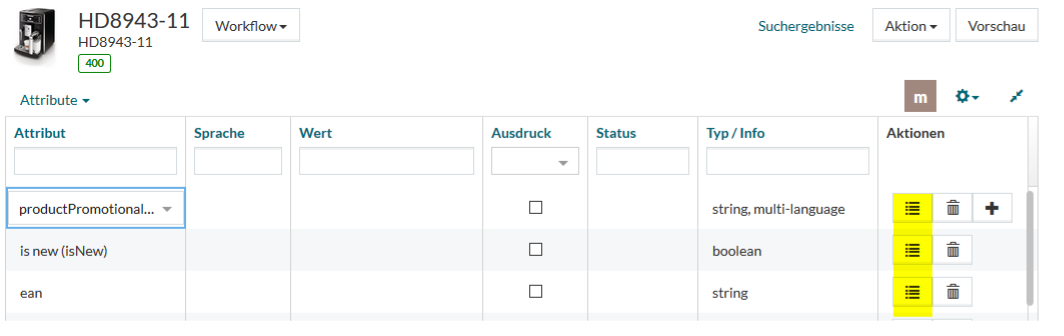

2.2.2.6. Pflege auf dem Tab “Attribute”

Folgende Use Cases im Produkteditor können über die Berechtigung auf Klasse “ATTRIBUTEVALUE” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab "Attribute" ausblenden (siehe Anmerkung 1) | ||||

| 2 | Tab "Attribute" im Modus Read Only anzeigen (siehe Anmerkung 2) | X | |||

| 3 | Hinzufügen von neuen Attributen, die nicht über die Klassifikationsgruppenzuweisung am Produkt vorhanden sind, Bearbeitung von deren Werten und Bearbeitung von vorhandenen Attributwerten | X | X | X | |

| 4 | Bearbeiten der Werte von Attributen, die nur über die Klassifikationsgruppenzuweisung am Produkt vorhanden sind | X | X | ||

| 5 | Löschen von vorhandenen Attributwerten über das Papierkorb-Symbol | X | X | X |

Die Use Cases 3 und 5 können miteinander kombiniert werden.

Anmerkungen:

- Die Konfiguration #1 blendet zwar den AttributenTab im Produkteditor aus, die Attributwerte sind jedoch auf der Detailseite und in den Suchfacetten weiterhin sichtbar.

2. Die Konfiguration #2 unterdrückt zwar das Bearbeiten von Attributwerten auf dem den Attributen-Tab im Produkteditor, die Attributwerte sind jedoch auf der Detailseite weiterhin editierbar.

3. Die Konfiguration #5 unterdrückt zwar die Möglichkeit, die Attributwerte in der Spalte “Aktionen” über das Papierkorb-Symbol zu löschen, die Benutzer können jedoch in der Spalte “Wert” oder auf der Detailseite weiterhin Attributwerte löschen und anschließend das Produkt speichern

4. Das Papierkorb-Symbol in der Spalte “Aktionen” wird nur angezeigt, wenn gleichzeitig auch “Bearbeiten” in der Berechtigung auf Klasse aktiviert ist

5. Die Attributwerte-Historie in der Spalte “Aktionen” wird nur angezeigt, wenn gleichzeitig auch “Bearbeiten” in der Berechtigung auf Klasse aktiviert

Eine detaillierte Einstellung auf der Attributen-Ebene (welche Attribute dürfen angezeigt/bearbeitet werden?) kann über Verantwortlichkeiten gesteuert werden (siehe Kapitel “Verantwortlichkeit auf Attribute” und “Verantwortlichkeit auf Language”)

2.2.2.7. Pflege auf dem Tab “Dokumente”

Folgende “Use Cases” im Produkteditor können über die Berechtigung auf Klasse “PRODUCTDOCASSOCIATION” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab “Dokumente” ausblenden (siehe Anmerkung 1!) | ||||

| 2 | Tab "Dokumente" Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Dokumentenzuweisungen | X | X | ||

| 4 | Bearbeiten von vorhandenen Dokumentenzuweisungen | X | X | ||

| 5 | Löschen von vorhandenen Dokumentenzuweisungen | X | X |

Die Use Cases 3-5 können miteinander beliebig kombiniert werden.

Anmerkungen:

- Die Konfiguration #1 blendet zwar den Dokumenten-Tab im Produkteditor aus, die Dokumenteninformationen sind jedoch auf der Detailseite weiterhin sichtbar.

2. Damit die Benutzer neue Dokumentenzuweisungen erstellen können, müssen sie mindestens über eine der folgenden “Berechtigungen auf Anwendung” verfügen:

a. wenn kein DAM installiert ist:

i. “/documentSearch” von Modul (bzw. Realms) PIM

b. wenn DAM installiert ist:

i. “/documentSearch” von Modul (bzw. Realms) PIM,

ii. “/documentSearch” von Modul (bzw. Realms) DAM,

iii. “/workarea” von Modul (bzw. Realms) DAM,

2.2.2.8. Pflege auf dem Tab “Preise”

Folgende “Use Cases” können über die Berechtigung auf Klasse “PRICE” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab “Preise” ausblenden (siehe Anmerkung 1!) | ||||

| 2 | Tab "Preise" Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Preisen | X | X | ||

| 4 | Bearbeiten von vorhandenen Preisen | X | X | ||

| 5 | Löschen von vorhandenen Preisen | X | X |

Die “Use Cases” 3-5 können miteinander beliebig kombiniert werden.

Anmerkung:

- Die Konfiguration #1 blendet zwar den Preise-Tab im Produkteditor aus, die Preisinformationen sind jedoch auf der Detailseite weiterhin sichtbar.

2.2.2.9. Pflege auf dem Tab “Sortimente”

Folgende “Use Cases” im Produkteditor können über die Berechtigung auf Klasse “CONTRACTEDPRODUCT” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab “Sortimente” ausblenden (siehe Anmerkung 1!) | ||||

| 2 | Tab "Sortimente" Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Sortimenten | X | X | ||

| 4 | Bearbeiten von vorhandenen Sortimenten | X | X | ||

| 5 | Löschen von vorhandenen Sortimenten | X | X |

Die Use Cases 3-5 können miteinander beliebig kombiniert werden.

Anmerkung:

- Die Konfiguration #1 blendet zwar den Sortimenten-Tab im Produkteditor aus, die Preisinformationen sind jedoch auf der Produktdetailseite weiterhin sichtbar.

2.2.2.10. Pflege auf dem Tab “Beziehungen”

Folgende “Use Cases” im Produkteditor können über die Berechtigung auf Klasse “PRODUCTRELATION” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab “Beziehungen” ausblenden (siehe Anmerkung 1!) | ||||

| 2 | Tab "Beziehungen" Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Beziehungen | X | X | ||

| 4 | Bearbeiten von vorhandenen Beziehungen | X | X | ||

| 5 | Löschen von vorhandenen Beziehungen | X | X |

Die “Use Cases” 3-5 können miteinander beliebig kombiniert werden.

Anmerkung:

- Die Konfiguration #1 blendet zwar den Beziehungen-Tab im Produkteditor aus, die Informationen über die Produktbeziehungen sind jedoch auf der Detailseite weiterhin sichtbar.

2.2.2.11. Pflege auf dem Tab “Kompatibilitäten”

Um die Funktionalität “Kompatibilitäten” zu aktivieren , müssen folgende PIM-Konfigurationsattribute eingetragen werden (PIM ->Zahnrad-Menüpunkt -> System -> Konfigurationsattribute):

- jcatalog.compatibility.classificationIds (list): Liste an KlassifikatoinsIds, die als Kompatibilitätsklassifkationen genutz werden

- jcatalog.productEditor.tabs.compatibility.enable (boolean) :true

Folgende “Use Cases” im Produkteditor können über die Berechtigung auf Klasse “COMPATIBILITY” abgebildet werden.

| # | Use Case | Erstellen | Bearbeiten | Löschen | Ansicht |

| 1 | Tab “Kompatibilitäten” ausblenden (siehe Anmerkung 1!) | ||||

| 2 | Tab "Kompatibilitäten" Read Only anzeigen | X | |||

| 3 | Erstellen von neuen Kompatibilitäten | X | X | ||

| 4 | Bearbeiten von vorhandenen Kompatibilitäten | X | X | ||

| 5 | Löschen von vorhandenen Kompatibilitäten | X | X |

Die “Use Cases” 3-5 können miteinander beliebig kombiniert werden.

Anmerkungen:

- Die Konfiguration #1 blendet zwar den Kompatibilitäten-Tab im Produkteditor aus, die Kompatibilitätsinformationen ohne Einschränkungen sind jedoch auf der Produktdetailseite weiterhin sichtbar.

2. Damit die Benutzer Dokumente an Einschränkungen pflegen können, müssen sie mindestens über eine der folgenden Berechtigungen auf Anwendung verfügen:

a. wenn kein DAM installiert ist:

i. “/documentSearch” von Modul (bzw. Realms) PIM

b. wenn DAM installiert ist:

i. “/documentSearch” von Modul (bzw. Realms) PIM,

ii. “/documentSearch” von Modul (bzw. Realms) DAM,

iii. “/workarea” von Modul (bzw. Realms) DAM, Berechtigung auf Feldebene

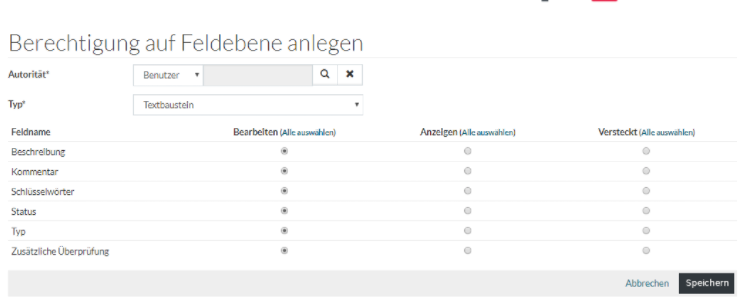

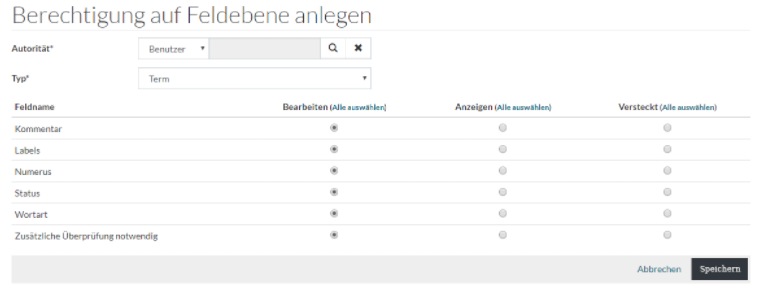

2.2.3. Berechtigungen auf Feldebene

Über Berechtigungen auf Feldebene wird für einen Benutzer, eine Benutzergruppe oder eine Benutzerrolle festgelegt, welche Teilinformationen bei den ausgewählten Informationsklassen bearbeitet werden dürfen oder nur angezeigt oder gänzlich versteckt werden sollen. Es handelt sich dabei um die folgenden Informationsklassen:

- Lieferant

- Textbaustein

- Benutzer

- Term

- Produkt

Mit der Berechtigung auf Feldebene können somit die nicht benötigten Informationen an oben aufgelisteten Klassen ausgeblendet werden bzw. die Pflege von bestimmten Informationen nur ausgewählten Benutzerkreisen vorenthalten werden.

Zur Pflege von Berechtigung auf Feldebene gelangt man, wenn man im PROV-Modul im Menüpunkt “Berechtigungen” auf “Berechtigungen auf Feldebene” klickt und den entsprechenden Typ auswählt.

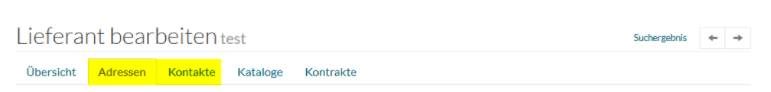

2.2.3.1. Lieferant

Die Berechtigung auf Feldebene vom Typ “Lieferant” steuert, welche der folgenden Informationen bei der Anlage/Pflege von Lieferanten angezeigt, versteckt oder bearbeitet werden darf:

Es handelt sich dabei um alle Informationen, die in der Lieferantenübersicht bearbeitet werden dürfen oder nur angezeigt oder gänzlich versteckt werden sollen (Zahnrad-Menüpunkt -> Setup -> Lieferanten):

Darüber hinaus kann gesteuert werden, ob Zuordnungen zu Adressen und Kontrakten ebenfalls angezeigt oder gepflegt werden dürfen (Punkte “Adresszuordnung” und “Kontaktzuordnung”):

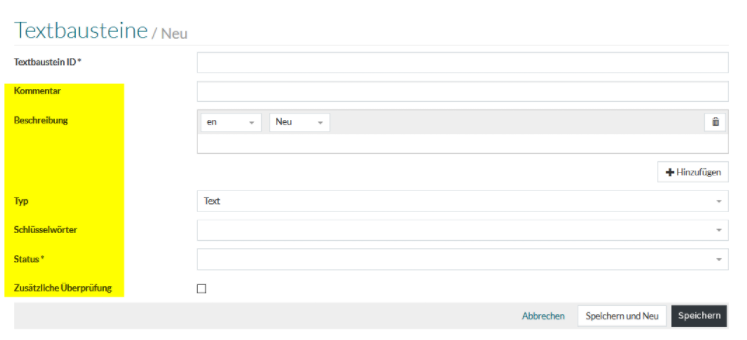

2.2.3.2. Textbaustein

Die Berechtigung auf Feldebene vom Typ “Textbaustein” steuert, welche der folgenden Informationen bei der Anlage/Pflege von Textbausteinen bearbeitet werden dürfen oder nur angezeigt bzw. gänzlich versteckt werden sollen:

Es handelt sich hierbei um alle Informationen, die an einem Textbaustein gepflegt werden können, bis auf die Textbaustein ID (PIM - > Text -> Textbausteine):

2.2.3.3. Benutzer

Die Berechtigung auf Feldebene vom Typ “Benutzer” steuert, welche Informationen bei der Anlage/Pflege von Benutzern bearbeitet werden dürfen oder nur angezeigt bzw. gänzlich versteckt werden sollen:

Dabei handelt es sich um alle möglichen Informationen, bis auf den Login-Namen und die Möglichkeit, den Benutzer zu sperren (PROV -> Benutzer und Rollenadministration -> Benutzer).

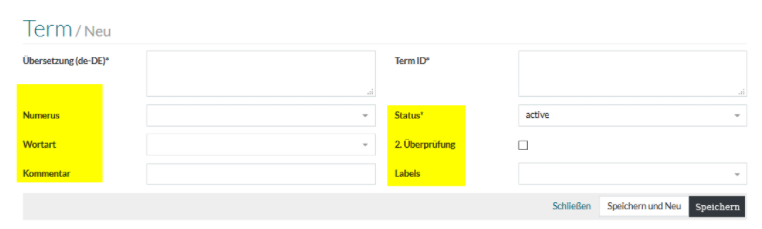

2.2.3.4. Term

Die Berechtigung auf Feldebene vom Typ “Term” steuert, welche Informationen bei der Anlage/Pflege von Terms bearbeitet werden dürfen oder nur angezeigt bzw. gänzlich versteckt werden sollen:

Dabei handelt es sich um alle möglichen Informationen, bis auf die Term-ID und die Term-Übersetzung in der Mastersprache (PIM - > Text -> Terms -> Hinzufügen oder Suchen):

2.2.3.5. Produkt

Die Berechtigung auf Feldebene vom Typ “produkt” steuert, ob der Produktstatus bei der Anlage/Pflege von Produkten bearbeitet werden dürfen oder nur angezeigt bzw. gänzlich versteckt werden soll:

Die Anzeige/Pflege vom Produktstatus wird üblicherweise in Verbindung mit der Benutzung von einem Produktworkflow unterdrückt, wenn beim Statusübergang bestimmte Prüfungen stattfinden sollen oder der Statusänderung über den Datenaustausch mit anderen Systemen stattfindet.

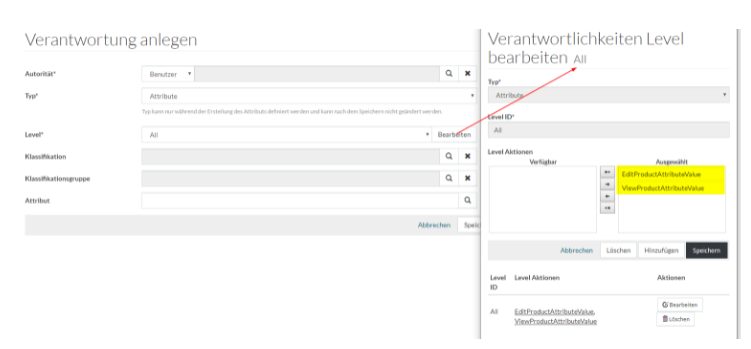

2.2.4. Verantwortlichkeit auf Attribute

Die Verantwortlichkeit auf Attribute steuert für einen “Benutzer”, eine “Benutzergruppe” oder eine “Benutzerrolle”, welche Attributwerte nur angezeigt und oder auch bearbeitet werden können. Das komplette Ausblenden von Attributen ist in dieser Version beschränkt (ist nur auf der Detailseite) möglich.

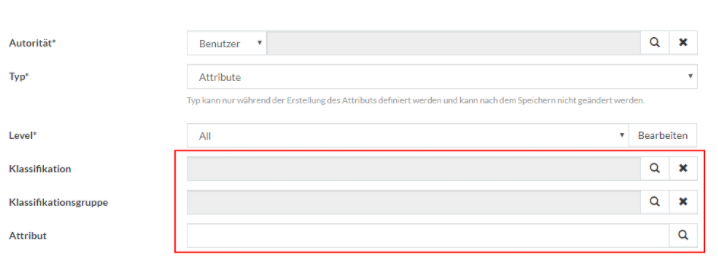

2.2.4.1. Editieren von Attributwerten erlauben

Damit ein Benutzer in PIM die Attribute editieren kann, muss eine entsprechende Verantwortlichkeit angelegt werden. Diese muss den Typ “Attribute” enthalten und ein Level, welches die Aktionen “EditProductAttributeValue” und “ViewProductAttributeValue” enthält:

Lässt man die Felder “Klassifikation”, “Klassifikationsgruppe” und “Attribut” leer, so darf der “Benutzer”, die “Benutzerrolle” oder die “Benutzergruppe” alle Attributwerte an Produkten bearbeiten.

Möchte man das Editieren nur von bestimmten “Produktattributwerten” erlauben, so kann man die Attribute eingrenzen:

- Klassifikation - es dürfen nur die Werte von den Attributen bearbeitet werden, welche allen Klassifikationsgruppen der ausgewählten Klassifikation zugeordnet sind.

2. Klassifikation / Klassifikationsgruppe - es dürfen nur die Werte von den Attributen bearbeitet werden, welche der ausgewählten Klassifikationsgruppe zugeordnet sind. Die Vererbung der Attribute von den “Eltern”- an die “Kinder”-Klassifikationsgruppen wird dabei berücksichtigt. Jedoch nicht umgekehrt.

3. Attribut - es dürfen die Werte nur von dem ausgewählten Attribut bearbeitet werden.

Hinweis: die Eingrenzungen 1-3 greifen nur auf der Produktdetailseite, jedoch nicht im Produkteditor. Auf dem Attribute-Tab im Produkteditor dürfen die Werte von allen Attributen bearbeitet werden, mit der Ausnahme von den Attributen mit dem Aktions-Level “ViewProductAttributeValue”, welche auch nicht editierbar angezeigt werden und beim Hinzufügen von neuen Attributwerten nicht in der Dropdown-Menü erscheinen.

2.2.4.2. Sehen von Attributwerten erlauben (read-only Attribute)

Um die Attributwerte als “read-only” für bestimmte Benutzer zu definieren, müssen entsprechende Verantwortlichkeiten auf Attribute angelegt werden. Die Anlage ist analog “Editieren von Attributwerten erlauben”, das Level enthält nur die eine Aktion “ViewProductAttributeValue” und nicht “EditProductAttributeValue”

2.2.5. Verantwortlichkeit auf Language

Sind die Attribute mehrsprachig, so muss zusätzlich zu der Verantwortlichkeit auf Attribute die Verantwortlichkeit auf Language angelegt werden. Die Anlage ist analog der Anlage von “Verantwortlichkeit auf Attribute”.

Die Logik ist ebenfalls analog: man erlaubt das Editieren oder die Anzeige über die Level-Aktionen und kann dieses für ausgewählte Sprachen eingrenzen.

2.3. Addition der Berechtigungen und Verantwortlichkeiten

Die “Berechtigungen” und “Verantwortlichkeiten” können neben der direkten Anlage am “Benutzer” auch an “Benutzerrollen” und “Benutzergruppen” angelegt werden. Hat der Benutzer mehrere Benutzerrollen oder -gruppen, so werden alle Berechtigungen und Verantwortlichkeiten zu den Berechtigungen und Verantwortlichkeiten am Benutzer addiert.

2.4. Verbindungsschema Benutzer / Benutzergruppen / Benutzerrollen und Berechtigungen / Verantwortlichkeiten

Die Verbindung zwischen Benutzern/Benutzergruppen/Benutzerrollen und Berechtigungen/ Verantwortlichkeiten lässt sich wie folgt darstellen:

3. MasterData Benutzerdaten

Die beschriebenen “Provisioning-Konfigurationen” lassen sich mithilfe von Masterdaten-Importen/-Exporten vom Typ bzw. Format “Benutzerdaten” exportieren und importieren. Die in diesem Dokument erwähnten Konfigurationen finden sich in dem Standard-Excel-Template auf folgenden Tabs:

| Tab | Provisioning-Konfigurationen |

| AppUser | Benutzer |

| UserGroup | Benutzergruppen |

| User2Group | Zuordnung "Benutzer zu Benutzergruppe" |

| UserRole | Benutzerrollen |

| User2Role | Zuordnung "Benutzer zu Benutzerrolle" |

| Permissions | Berechtigung auf Anwendung und Berechtigung auf Klasse |

| Responsibility | Verantwortlichkeit auf Attribute und Verantwortlichkeit auf Sprache (Language) |

4. Benutzer jcadmin und Benutzerrolle SysAdmin

Der Benutzer jcadmin und die Benutzerrolle SysAdmin gehören zu den Systemdaten. Ihre Berechtigungen und Verantwortlichkeiten lassen sich nicht wie oben beschrieben konfigurieren. Standardmäßig haben diese Benutzer bzw. diese Rolle den Zugriff auf alle Ressourcen.

Hinweis: Es wird nicht empfohlen, die “Provisioning-Konfiguration” diesen “Benutzer” und die “Benutzerrolle” anzulegen bzw. zu verändern.